안랩 분석팀이 최근 구글 광고 추적 기능을 통해 악성코드가 유포되는

정황을 확인했다. 해당 악성코드는 노션(Notion), 슬랙(Slack)과 같이 많은 사람들이 사용하는 그룹웨어 설치 프로그램으로 위장해 공격자

서버로부터 악성 파일 및 페이로드를 다운로드한다. 최종적으로 설치되는 악성코드는 라다만티스(Rhadamanthys)인 것으로 알려졌다.

라다만티스 악성코드의 설치 및 유포 과정을 자세히 살펴보자.

이번 사례에서 악성코드는 주로 이노 셋업(Inno Setup) 인스톨러나 NSIS(Nullsoft

Scriptable Install System) 인스톨러 형태로 유포되고 있다. 안랩 분석팀이 확인한

파일은 다음과 같다.

Notion_software_x64_.exe

Slack_software_x64_.exe

Trello_software_x64_.exe

GoodNotes_software_x64_32.exe

이 중 Notion_software_x64_.exe 파일은 최근까지 구글에서 “notion” 키워드

검색 시 사용자들에게 노출된 것으로 확인된다.

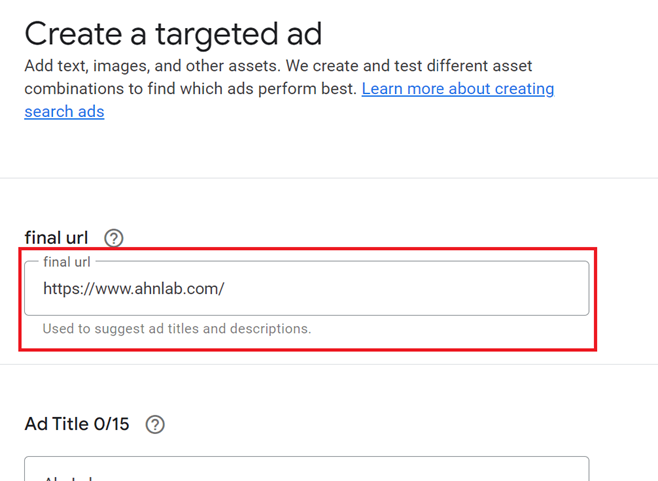

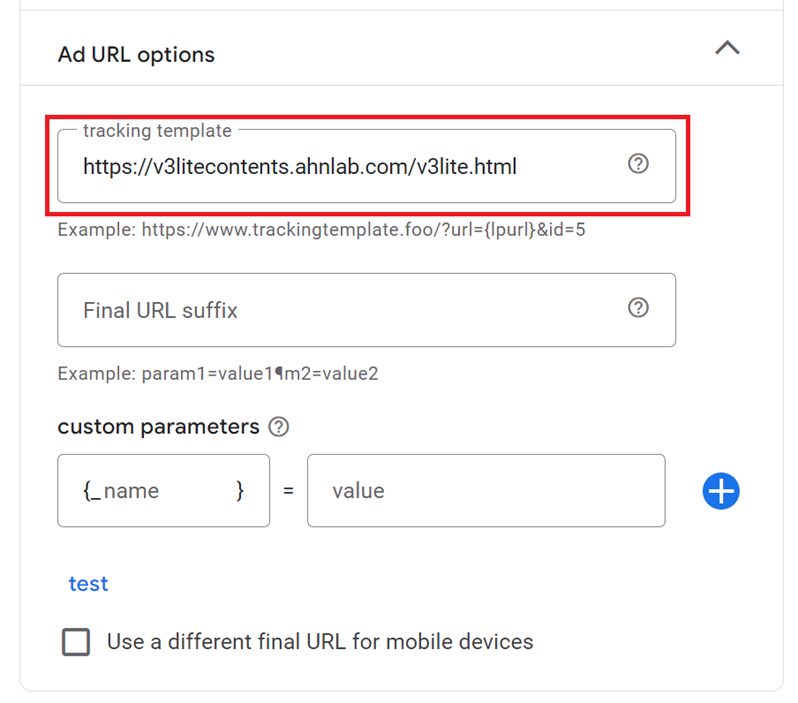

공격자는 구글 광고의 추적 기능을 이용해 정상 사이트로 접속하는 것처럼 보이도록 설정했다. 구글 광고

추적 기능은 광고주가 외부 통계 사이트 주소를 삽입해 사용자들의 접속 관련 데이터를 수집하고, 이를

통계에 활용할 수 있도록 한다. [그림 1]은 구글 광고 삽입 시 설정하는 최종 URL과 추적 템플릿

URL 예시이다.

[그림 1] 최종 URL (예시)

[그림 2] 추적 템플릿 URL (예시)

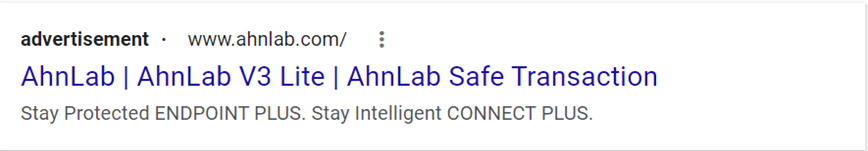

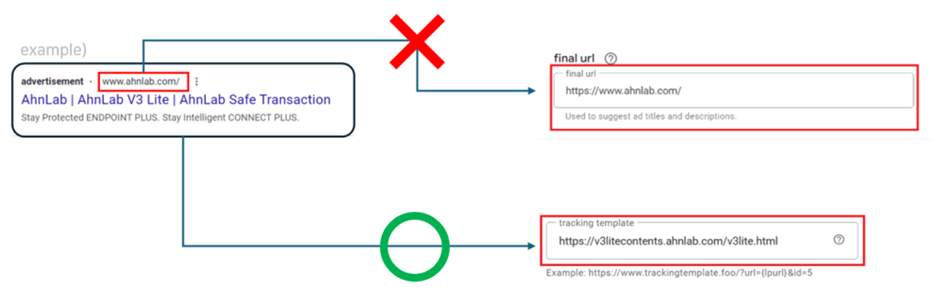

[그림 3]은 임의로 만든 광고 화면이다. 이 광고에는 추적 URL이 삽입돼 있으며, 사용자에게는

보이지 않는다. 사용자가 광고 배너를 클릭하면 사용자에게 보이는 최종 URL이 아닌, 추적 템플릿

URL로 접속한다.

[그림 3] 구글 광고에 보이는 화면 (예시)

[그림 4] 광고 클릭 시 접속 흐름 (예시)

본래 구글 광고의 추적 기능은 사용자 접속 통계 목적으로 활용하지만, 공격자는 외부 통계 사이트

주소가 아닌 악성코드 유포지를 삽입했다.

공격자는 사용자가 자신이 만든 광고 배너를 클릭해 아래 주소로 접속한 후, 악성 파일을 다운로드하도록

유도한다. 확인된 경유 주소 및 최종 연결 주소는 아래와 같다. 현재는 공격자의 광고가 내려간

상태다.

경유 주소

-

hxxps://www.googleadservices[.]com/pagead/aclk?sa=L&ai=DChcSEwjvxY_g38yEAxX96RYFHbN_DHwYABAAGgJ0bA&ase=2&gclid=CjwKCAiArfauBhApEiwAeoB7qFTSv58y3yV4nTuE_ptW9t-YIT1-Y_jH70VIcuKX3qsNu9u5d2TplRoCKDwQAvD_BwE&ohost=www.google.com&cid=CAESVeD21RQt4fRwNUkcEV8_EYQ96OMpQS8F7ZevrgG_k_jZewow_akDRbQ3vK-L7r7Z7yVUCyf4YKpyZrJCjoIkJjEcGbU1LviHlcWC8x9hRsFbAGy8Sbc&sig=AOD64_3Ho3r-SX_3edPZOWfLXPSWeCY1SQ&q&nis=6&adurl&ved=2ahUKEwibkYng38yEAxWScPUHHRJlCjAQ0Qx6BAgFEAE

-

hxxps://pantovawy.page[.]link/jdF1/?url=https://www.notion.so/pricing%3Fgad_source%3D1&id=8

-

hxxps://cerisico[.]net/

최종 연결 주소

● hxxps://notione.my-apk[.]com

최종 접속된 페이지는 실제 협업 툴 페이지와 유사하게 제작돼 있으며, 사용자가 악성코드를 다운로드하고

실행하도록 유도한다.

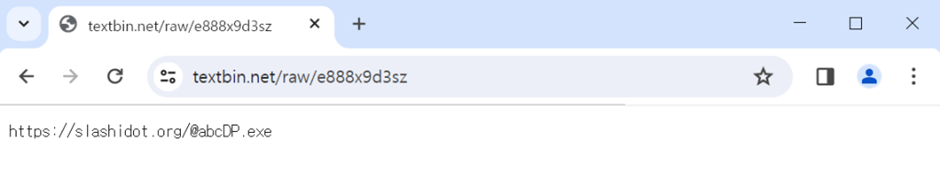

실행된 악성코드는 textbin, tinyurl 과 같이 텍스트를 저장할 수 있는 웹 사이트를 이용해

악성 페이로드의 주소에 접근한다.

다음은 공격자가 악성 페이로드 주소를 가져오기 위해 접근하는 URL을 정리한 것이다.

hxxp://tinyurl[.]com/4jnvfsns

hxxp://tinyurl[.]com/4a3uxm6m

hxxps://textbin[.]net/raw/oumciccl6b

hxxp://tinyurl[.]com/mrx7263e

공격자가 위 주소로 접근하면 악성 페이로드 다운로드 주소를 응답으로 반환한다. 응답으로 받아오는 악성

페이로드 URL은 다음과 같다.

hxxps://slashidot[.]org/@abcDP.exe

hxxps://yogapets[.]xyz/@abcmse1.exe

hxxps://bookpool[.]org/@Base.exe

hxxp://birdarid[.]org/@abcDS.exe

[그림 5] 악성 페이로드 주소

공격자는 위 주소로부터 최종적으로 인포스틸러(InfoStealer) 유형의 라다만티스(Rhadamanthys)

악성코드를 다운로드하며, 실행 시 %system32% 경로에 있는 윈도우 정상 파일에 악성코드를

인젝션해 실행한다. 악성코드가 정상 파일에 의해 실행되기 때문에, 사용자는 악성코드의 동작을 인지하지

못한 채 정보를 탈취당한다.

인젝션 대상의 윈도우 정상 파일 (%system32% 경로)

● dialer.exe

● openwith.exe

● dllhost.exe

● rundll32.exe

구글 외에도 통계 서비스를 위한 추적 기능이 제공되는 다른 검색 엔진 또한 악성코드 유포에 악용될 수

있다. 사용자는 광고에 표시된 주소가 아닌, 접속했을 때 보이는 URL을 반드시 확인해야 한다.

더 자세한 내용은 ASEC 블로그에서 확인할 수 있다.

[출처 : 안랩(((www.ahnlab.com)]