| 제목 | 안랩, 내 계정이 걱정된다면? 이메일로 유출 확인하기 |

|---|---|

| 작성자 | 관리자 |

| 작성일 | 2026.02.04 |

| 내용 | 다크웹 등에서 유출된 계정정보를 악용한 ‘크리덴셜 스터핑(Credential Stuffing)’ 공격이 증가하면서, 개인정보 유출 여부를 스스로 점검하려는 수요도 커지고 있다. 이에 개인정보보호위원회(개인정보위)는 ‘털린 내정보 찾기 서비스’를 확대 개편해 지난 1월 29일부터 본격 운영에 들어갔다. 이제 이용자는 아이디와 비밀번호 조합은 물론 이메일 주소로도 계정정보의 유출 여부를 직접 확인할 수 있게 됐다. 개편된 서비스의 주요 기능과 활용 방법을 함께 살펴보자.  크리덴셜 스터핑은 공격자가 탈취한 계정정보를 여러 웹 사이트에서 동일하게 사용해 로그인을 반복 시도하는 해킹 공격이다. 한 번 계정이 뚫리면 개인정보 유출은 물론, 2차 피해로 이어질 위험이 크다. 다크웹에서 유출된 계정정보가 범죄에 악용되는 사례가 늘면서, 개인이 유출 여부를 점검하고 계정 보안을 강화하는 예방 조치의 중요성도 커지고 있다. 이런 가운데 개인정보위가 운영하는 ‘털린 내정보 찾기 서비스’는 이용자가 평소에 사용하는 아이디와 비밀번호 조합을 입력하면 다크웹 등에서 해당 계정정보가 불법 유통되고 있는지를 확인할 수 있도록 한다. 유출이 확인되면 이용자는 비밀번호를 변경하거나 2단계 인증을 설정함으로써 계정 해킹 위험을 줄일 수 있다.

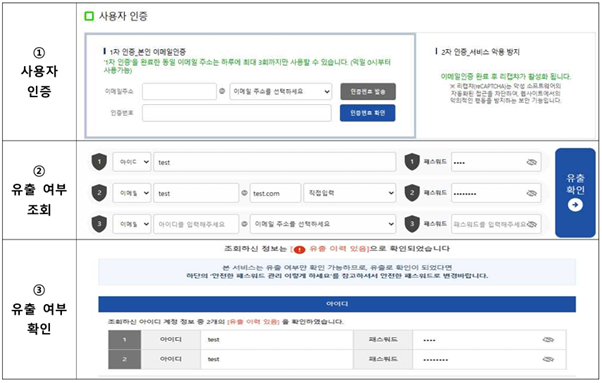

<털린 내 정보 찾기 서비스 이용 방법>  개인정보위는 증가하고 있는 개인정보 유출 사고를 줄이기 위해 예방을 위한 국민들의 노력이 중요하다고 강조하며, 이를 위해 ‘털린 내 정보 찾기 서비스’를 적극 활용하라고 당부했다. 또한, 개인정보처리자에 대해서도 이상행위에 대한 침입 탐지·차단 조치 등 보안대책을 강화하고, 로그인 시 캡챠(CAPTCHA)를 적용하거나 개인정보가 포함된 페이지 접근 시 추가 인증(다중 인증) 적용을 요청했다.

*CAPTCHA: 간단한 테스트(문자, 그림 제시 등)를 통해 사람과 컴퓨터를 구분하는 인증 방식

현재 서비스누리집(kidc.eprivacy.go.kr)에서 개편된 서비스에 대한 이용 경험 및 만족도 설문조사를 진행 중이다. 개인정보위는 설문 조사 결과를 향후 서비스 개선에 적극 반영할 계획이다. |