새 페이지 1

최근 유명 스마트폰인 ‘아이폰 7’의 출시 소식으로 위장한 악성 파일이 발견됐다. 아직

출시 전인 아이폰 7의 소식을 기다리는 사용자들의 호기심을 이용한 사회공학기법으로, 사용자들이 현혹되기 쉬워 더욱 주의가 필요하다.

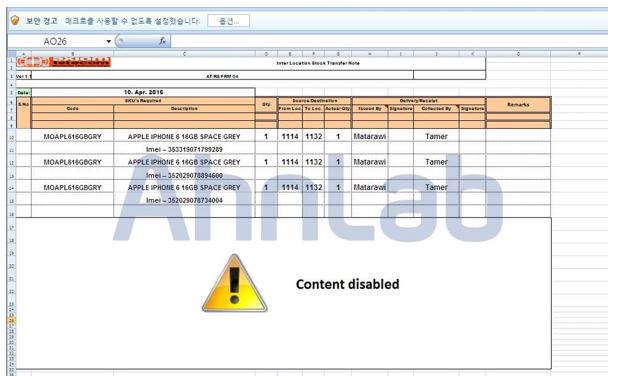

[그림 1] 악성 문서 파일

이번에 발견된 악성 파일은 [그림 1]과 같이 아이폰 7의 서비스 관련 문서로 위장하고 있다. 아이폰 7은 전세계적으로 팬층이 두터운

스마트폰으로, 새 모델의 출시 시점을 비롯해 스펙, 디자인 등을 궁금해하는 사용자들이 많다. 악성코드 제작자는 바로 이러한 점을 이용해 악성

파일을 유포한 것이다.

그러나 [그림 1]의 악성 파일을 열면 내용이 나타나는 대신, [그림 2]와 같이 경고 문구가 나타나고 사용자로 하여금 매크로 실행에 동의하도록

유도하고 있다.

[그림 2] 경고 이미지

그런데 [그림 2]의 경고 문구는 사실 이미지로 제작되어 있다. 이미지를 드래그하면 가려져 있던 문서 내용을 확인할 수 있다. 즉, 사용자가

매크로 실행에 동의하지 않아도 내용 확인이 가능한 것이다.

[그림 3] 악성 파일의 내용

악성코드 제작자는 문서 내용 위에 내용이 제한되었다는 경고 이미지를 덮어쓰는 방식으로 사용자가 매크로 실행에 동의하도록 유도한 것이다. 매크로

기능이 실행되면 특정한 URL로 연결되며, 해당 URL에서 악성 파일이 추가로 다운로드된다. 이때 추가로 다운로드되는 악성 파일도 해당

스마트폰의 제조사를 연상케하는 로고로 위장하는 치밀함을 보이고 있다.

[그림 4] 추가로 다운로드된 악성 파일

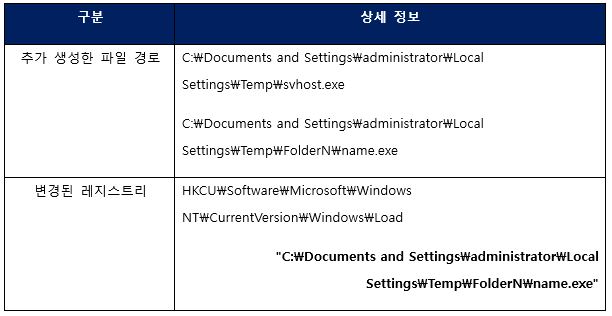

추가로 다운로드된 악성 파일이 실행되면 [표 1]과 같은 경로에 또 다른 파일을 추가로 생성하며, 레지스트리를 변경한다.

[표 1] 악성 파일 추가 생성 및 레지스트리 변경

레지스트리 값이 변경되면 이후 시스템을 재시작할 때 마다 해당 경로의 파일이 자동으로 실행된다.

이번 사례와 같이 많은 사람들이 관심을 갖는 사회적 이슈나 호기심을 이용한 사회공학기법(Social Engineering)은 공격자들이 선호하는

기법 중 하나로, 공격 성공률이 높은 편이다. 현재 전세계적으로 관심을 받고 있는 리우 올림픽과 관련해 사회공학기법을 이용한 악성 이메일, 악성

URL 링크, 악성 동영상 등이 유포될 가능성이 있어 사용자들의 주의가 필요하다.

또한 이번 사례와 같이 문서 파일로 위장한 악성 파일은 주로 이메일을 통해 유포된다. 따라서 발신자가 불명확한 메일은 가급적 열어보지 않는 것이

좋다. 또 이메일 첨부 파일 뿐만 아니라 블로그나 카페 등 웹사이트에 문서 파일이 첨부되어 있을 경우에도 해당 문서를 다운로드하거나 열어보기에

앞서 충분한 주의가 필요하다.

한편 V3 제품에서는 해당 악성코드를 아래와 같은 진단명으로 탐지하고 있다.

<V3 제품군의 진단명>

X97M/Downloader (2016.07.27.00)

Trojan/Win32.Injector (2016.08.02.04)

[출처 : 안랩(www.ahnlab.com)]